Третья мировая война. Какой она будет - [60]

Третья сеть Министерства обороны — это совершенно секретная режимная сеть JWICS. Эта более закрытая сеть служит для обмена сверхсекретной информацией. Ее терминалы располагаются в специальных секретных режимных помещениях. Доступ к ним еще более ограничен, но информация, передающаяся по сети, должна пройти по оптоволоконным кабелям, через маршрутизаторы и серверы, как и в любой другой сети. Кто-нибудь может атаковать маршрутизаторы, и связь нарушится. Аппаратное обеспечение, используемое в компьютерах, серверах, маршрутизаторах, коммутаторах, может быть взломано на этапе производства или позднее. Поэтому нельзя сказать, что эта сеть безопасна.

Согласно плану CNCI, Министерство обороны приступает к реализации программы по модернизации систем безопасности всех трех типов сетей. Некоторые аспекты этой программы секретны, многие дорогостоящи, на осуществление иных потребуется много времени. Один из вариантов — использование лазеров с высокой пропускной способностью для передачи сообщений через спутники. Если допустить, что спутники защищены от взлома, такая система способна уменьшить количество уязвимых мест, которые имеются в оптоволоконных кабелях и маршрутизаторах, разбросанных по всему миру. Однако есть несколько важных и не столь разорительных для бюджета конструктивных принципов использования доступных технологий, которые следовало бы включить в программу Министерства обороны:

— помимо защиты самой сети, нужно защищать конечные точки; устанавливать брандмауэры, анти-вирусные программы и программы предотвращения вторжений на все компьютеры сетей Министерства обороны, независимо от того, связаны они с Интернетом или нет;

— требовать от пользователей всех сетей Министерства обороны подтверждать свою личность при регистрации в сети как минимум по двум признакам аутентификации;

— сегментировать сети в подсети и установить для пользователей, желающих выйти за пределы своей подсети, ограниченный «принцип необходимого знания»;[14]

— не ограничиваться существующей практикой группового шифрования, согласно которой шифруется весь трафик, идущий по магистральному оптоволоконному кабелю, и шифровать все файлы на компьютерах, включая информацию, находящуюся на серверах хранения данных;

— отслеживать все сети на предмет новых несанкционированных соединений, автоматически отключая неизвестные устройства.

Даже если сети Минобороны защищены, всегда есть риск того, что программные и/или аппаратные средства, обеспечивающие работу систем вооружения, могут быть взломаны. Мы знаем, что проектная документация нового истребителя F-35 была выкрадена в результате взлома сети военного подрядчика. А что, если хакер дополнил проекты невидимой программой, которая при поступлении определенной команды, переданной с любого истребителя противника, вызовет сбой в системе, когда самолет будет находиться в воздухе? Подобные логические бомбы могут быть спрятаны среди миллионов строк кода F-35, в любой из множества встроенных программ или в компьютерной аппаратуре истребителя. Как сказал мне один пилот: «Современный самолет, будь то „F-22 раптор“ или „боинг 787“, — это просто набор программ, который, как ни странно, летает по воздуху. Напутайте что-нибудь в этих программам, и он перестанет летать». Я считаю, что аэробус Air France, который потерпел крушение в Южной Атлантике, разбился потому, что его компьютер принял неверное решение.

Компьютерные микросхемы, которые используются в американском вооружении, так же как и некоторые компьютеры или компоненты, производятся в других странах. Самая вездесущая операционная система в Министерстве обороны — Microsoft Windows — разрабатывается по всему миру и славится своей уязвимостью. Проблемы с каналами поставок не так-то легко и быстро разрешить. Этой сфере в том числе уделялось особое внимание в плане Буша 2008 года. Сейчас в США строятся новые предприятия по производству микросхем. Некоторые компании частного сектора создают программы, проверяющие другие программы на наличие багов. Помимо срочного укрепления безопасности сетей Пентагон должен также разработать специальную программу по стандартизации, контролю и исследованию, чтобы гарантировать, что программное и аппаратное обеспечение, используемое в ключевых системах вооружения, командном управлении и логистике, не имеет лазеек и логических бомб.

В этом и заключается стратегия оборонительной триады. Если бы администрация Обамы и конгресс согласились укрепить интернет-магистраль, разделить и обезопасить контроль над энергосистемой и добиться повышения безопасности IT-систем Министерства обороны, мы заставили бы потенциальных нападающих засомневаться в том, насколько успешной может оказаться их масштабная кибератака против нас. И даже если бы они решились на атаку, оборонительная триада смягчила бы ее последствия. На данном этапе сложно сказать, какие затраты потребуются на эти программы, но сам процесс их реализации займет около пяти лет. И на протяжении этого срока мы сумеем извлечь пользу, поскольку противникам все сложнее будет осмелиться развязать кибервойну против нас. До тех пор, пока мы не начнем осуществлять этот план или какую-либо другую подобную стратегию, охватывающую и частный сектор, кибервойна для США будет нежелательным развитием событий.

В 2010 году в Саудовской Аравии происходит государственный переворот.«Нефтяной рай» вот-вот выйдет из-под контроля западных политиков.Но США и Великобритания не собираются мириться с потерей аравийского «черного золота».Спецслужбы этих стран заключают тайный договор, цель которого – перекроить карту Ближнего Востока.Человечество на грани Третьей мировой войны.Войны, к концу которой не останется ни победителей, ни побежденных. Ни наблюдателей…Удастся ли ее избежать?

Настоящая книга представляет собой восьмой том серийного издания «Политика колониальных держав в Азии и Африке», подготовленного Отделом международных вопросов Института народов Азии АН СССР.

Книга посвящена более чем столетней (1750–1870-е) истории региона в центре Индии в период радикальных перемен – от первых контактов европейцев с Нагпурским княжеством до включения его в состав Британской империи. Процесс политико-экономического укрепления пришельцев и внедрения чужеземной культуры рассматривается через категорию материальности. В фокусе исследования хлопок – один из главных сельскохозяйственных продуктов этого района и одновременно важный колониальный товар эпохи промышленной революции.

Успехи консервативного популизма принято связывать с торжеством аффектов над рациональным политическим поведением: ведь только непросвещённый, подверженный иррациональным страхам индивид может сомневаться в том, что современный мир развивается в правильном направлении. Неожиданно пассивный консерватизм умеренности и разумного компромисса отступил перед напором консерватизма протеста и неудовлетворённости существующим. Историк и публицист Илья Будрайтскис рассматривает этот непростой процесс в контексте истории самой консервативной интеллектуальной традиции, отношения консерватизма и революции, а также неолиберального поворота в экономике и переживания настоящего как «моральной катастрофы».

В книге рассказывается история главного героя, который сталкивается с различными проблемами и препятствиями на протяжении всего своего путешествия. По пути он встречает множество второстепенных персонажей, которые играют важные роли в истории. Благодаря опыту главного героя книга исследует такие темы, как любовь, потеря, надежда и стойкость. По мере того, как главный герой преодолевает свои трудности, он усваивает ценные уроки жизни и растет как личность.

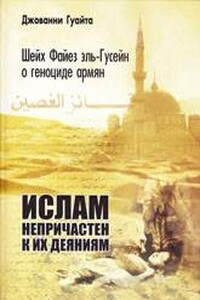

Впервые публикуемая на русском языке книга «Резня в Армении» написана бедуином, арабом из Сирии Файезом эль-Гусейном. Очевидец геноцида армян во время Первой мировой войны в Османской империи, Файез эль-Гусейн записал свои воспоминания в 1916 г., когда еще свежи были в памяти подробности увиденной им трагедии. Как гуманист он считал своим гражданским долгом свидетельствовать для истории. Но прежде всего он как глубоко верующий мусульманин хотел защитить «исламскую веру от возможных обвинений в фанатизме со стороны европейцев» и показать, что ответственность за содеянные преступления несет атеистическое правительство младотурок. Публикация содержит обширное введение Дж.

Выступление на круглом столе "Российское общество в контексте глобальных изменений", МЭМО, 17, 29 апреля 1998 год.