Pro Вирусы - [4]

Вирус распространялся вместе с компьютерной игрой, при каждом 50-м запуске которой отображал на экране стишок следующего содержания:

It will get on all your disks

It will infiltrate your chips

Yes, it’s Cloner!

It will stick to you like glue

It will modify RAM too

Send in the Cloner!

Он влезет на все ваши диски,

Он проникнет в ваши чипы,

Да, это Cloner!

Он прилипнет к вам, словно клей,

Модифицирует оперативную память.

Представляем Cloner!

Если компьютер загружал операционную систему Apple DOS 3.3 с инфицированной дискеты, Elk Cloner копировался в оперативную память компьютера, после чего дожидался, пока пользователь вставит в дисковод «чистую» системную дискету, и заражал ее, обеспечивая этим собственное распространение. Поскольку компьютеры под управлением Apple DOS 3.3 были чрезвычайно популярны в Северной Америке, Elk Cloner быстро сделался самым настоящим стихийным бедствием — вирус распространился настолько широко, что компания Apple вынуждена была даже выпустить специальную утилиту для его уничтожения, которая к тому же предотвращала повторное заражение системных дискет. Ну, а сам Ричард Скрента навсегда вписал свое имя в историю развития компьютерных технологий и информационной безопасности. Закончив Северо-Западный университет (Чикаго, Иллинойс), Скрента поработал программистом в таких известных компаниях, как Sun Microsystems, Netscape, America On-Line (AOL), а позже создал собственную фирму в Кремниевой долине, занимающуюся разработкой оригинального поискового движка, известного сейчас под наименованием Blekko.

В том же 1981 году было зафиксировано распространение самореплицирующейся программы под названием Virus 1,2,3 — и тоже в операционной системе Apple DOS 3.3 для компьютеров Apple II. Ну, а уже в 1986 году разразилась первая эпидемия среди IBM-совместимых компьютеров, массово заражавшихся вирусом-буткитом Brain.

Авторами этого творения стали 19-летний пакистанский программист Басит Фаруд Алви и его родной брат Амджат. Сами братья утверждали, что вирус был написан ими для защиты от нелицензионного копирования разработанного ими же медицинского программного обеспечения и предназначался только для компьютерных пиратов. После своего запуска Brain подменял собственной копией загрузочную запись на дискетах, отформатированных в файловой системе FAT (File Allocation Table), используемой, в частности, операционной системой MS-DOS. Оригинальная загрузочная запись перемещалась в другой сектор диска, помечавшийся как «плохой» (bad), а в качестве метки тома устанавливалось значение «©Brain». За год своего существования вирус заразил множество компьютеров во всем мире, в первую очередь на территории США и Великобритании.

Следующий, 1987 год, стал поистине урожайным на появление новых вредоносных программ. Так, в течение последующих двенадцати месяцев были выявлены вирусы, известные под именами Vienna, Stoned, Ping Pong, Cascade. Наиболее масштабное распространение получила вредоносная программа Jerusalem, обнаруженная в Иерусалиме в октябре 1987 года и инфицировавшая компьютеры под управлением MS-DOS по всему миру.

Jerusalem был резидентным вирусом, использовавшим около 2 Кбайт оперативной памяти компьютера и заражавшим все запускающиеся в системе исполняемые файлы за исключением основного компонента ядра MS-DOS — файла command.com. Вирус обладал несколькими вредоносными функциями: благодаря возможности перехватывать используемые DOS системные прерывания, он мог значительно замедлять работу зараженной машины, спонтанно отключать рабочие станции от сети и препятствовать нормальному выводу документов на печать. Однако главная его опасность заключалась в том, что каждую пятницу, выпадавшую на 13-е число (кроме 1987 года), вирус уничтожал исполняемые файлы всех без исключения запускающихся на инфицированном компьютере программ, что, естественно, нарушало нормальную работу персоналок.

Примерно с этого момента различные инциденты, связанные с массовым распространением компьютерных вирусов и других вредоносных приложений, уже перестали кого-либо удивлять, и многочисленные журналисты, специализирующиеся на освещении событий в области «высоких технологий», попросту не обращали на них чересчур пристального внимания. За исключением одного случая, наделавшего по-настоящему много шума.

Роберт Моррис, старший сын Боба Морриса, одного из ведущих экспертов отдела Агентства Национальной Безопасности США по расследованию компьютерных преступлений, рос тихим и скромным мальчиком. Его единственной страстью были компьютеры. Уже в четырнадцатилетнем возрасте он переписал популярную у подростков компьютерную игру The Four Corners, добавив в нее множество новых функциональных возможностей. В 16 лет он стал настоящим экспертом по системе безопасности UNIX, обнаружив в «классическом» берклиевском коде этой платформы множество ошибок, которые не замедлил исправить. Однако он и сам не брезговал пользоваться обнаруженными «дырами» в защите, время от времени подключаясь к удаленным электронным сетям в поисках интересующей его информации. Это увлечение привело к тому, что вскоре в компьютерном журнале Smitsonian появился материал, в котором Роберта называли одним из наиболее известных молодых хакеров в Америке. Именно Роберт Моррис является автором и разработчиком одной из наиболее известных реализаций протокола передачи данных UUCP — Unix-To-Unix CoPy. Обучаясь на четвертом курсе Гарвардского университета, Роберт уже читал лекции в Национальном Агенстве Безопасности США и исследовательских лабораториях военно-морского флота по безопасности операционной системы UNIX.

Каждая история когда-нибудь заканчивается. Бывшему командиру 16-й пограничной заставы по прозвищу Ударник предстоит решить непростую задачу: агенты Очага грозят катастрофой его родному миру, а времени, чтобы предотвратить ее, осталось совсем немного. Он должен преодолеть множество препятствий, проникнуть в самое логово врага, разгадать его планы и, возможно, пожертвовать всем, чтобы добиться главной цели – спасти Землю от неминуемой гибели. Тогда у человечества появится шанс, единственный и последний шанс выжить.

И вновь, как в дни Катастрофы, содрогнулись равнины и горы застывшего в повседневности Центрума. Рвутся через границы танковые колонны, наматывая на траки жухлую степную траву. Горят заставы, а сами бойцы Пограничной Стражи вынуждены направлять оружие против тех, кого и в мыслях не могли считать врагами.Беда не обходит стороной и бойцов 16-й заставы – Хмеля, Деда, Ударника. Их ждут новые опасности и новые дороги: они узнают, что творится на дне Разлома, раскроют мистические тайны, которые хранит племя мартышей, и даже увидят своими глазами таинственный и зловещий мир Очага…

Частный пилот Дмитрий и представить себе не мог, что его двухместный самолет оригинальной конструкции станет предметом пристального интереса со стороны агентов спецслужб. Тем более агентов, явившихся из другого мира. А очутившись в этой вселенной, он попадает в самый эпицентр хитрых политических интриг, которые плетут правители Сургана в борьбе за неограниченную власть над Центрумом.

Время энтузиастов-одиночек, создававших компьютерные вирусы на заре информационной эпохи, давно прошло: в наши дни разработкой и распространением вредоносных программ занимаются хорошо организованные преступные группировки, имеющие жесткую иерархию и напоминающие по своей структуре настоящие мафиозные кланы. Объем этого подпольного рынка составляет сотни миллионов долларов. Книга рассказывает об истории возникновения и развития технологий компьютерных вирусов, их разновидностях, внутренней архитектуре, способах распространения и принципах действия.

Горьки плоды войны. Человечество, разделившееся на людей и псионов; мир, едва оправившийся после Вторжения чужаков…Казалось, что развитие целительства и совершенствование пси-технологий позволит нашей цивилизации измениться и окрепнуть. Однако теперь, после утраты общего врага, старая вражда народов вернулась в мир, а появление людей со сверхспособностями радует далеко не всех. И по улицам крупных городов ходят таинственные существа, одержимые идеей истребить всех псионов на планете. Настали тяжелые времена, времена, заставившие вновь взяться за оружие в борьбе с новым, коварным и безжалостным врагом: таинственной третьей силой.

Галактика стоит на пороге жестокой войны. Остаться в стороне – невозможно. В этой войне не останется победителей, а проигравших ждет печальная участь.Ник Фадеев и его друзья не желали становиться героями, но судьба сама дала им в руки оружие. Новейший космический линкор, способный уничтожать планеты, готов дать достойный ответ тем, кто встал на пути человечества к звездам.Но иногда то, что люди считали спасением, внезапно становится проклятием Галактики…

Подробный алгоритм написания статей от компании SEMANTICA. Приведены конкретные примеры и советы. Для начинающих копирайтеров и не только.

Мы знаем, что глютен опасен. Мы уверены, что прививки не нужны. Мы не сомневаемся, что наших детей учат неправильно. Мы знаем лучше, ведь мы – настоящие ьэксперты, а не эти «умники» с дипломами и научными степенями. Автор этой книги, Том Николс, – американский ученый и политолог, специалист по международным отношениям и пятикратный чемпион Jeopardy! американского аналога «Своей игры». «Смерть экспертизы» – это не просто исследование современных тенденций в обществе, но и призыв задуматься, почему так происходит и, что самое главное, к чему это может привести.

Как стать лидером мнений среди премиальной аудитории Телеграма? Сколько зарабатывают авторы политических каналов? Какие политтехнологии реализуются на платформе мессенджера и как отличить правду от заказа? Об этом и многом другом рассказывает первый в России гид по Телеграму для специалистов по работе с общественным мнением – политиков, пиарщиков и журналистов.

Во всякой уважающей себя книге должно быть предисловие.Но ведь это не совсем настоящая книга! Здесь нет выдуманных героев и сочиненных ситуаций, удачных рецептов, и даже отсутствуют рекомендации, как выйти замуж за олигарха!Почему стоит прочитать эту книгу? Прежде всего потому, что она и о вас.О нашей общей жизни, в которой много чего есть, но больше всего, конечно, любви. Так что это записки о любви, реальные записки, а не выдуманные.Эту самую жизнь я стала записывать на страницах Живого Журнала. Для себя и моих близких.

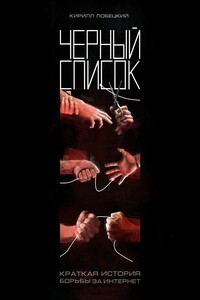

За последние 15 лет Интернет прошел насыщенный событиями путь: от непознанного новомодного пространства – воплощения мечты о социальном равенстве – до концепции перманентных бизнес-экспериментов и самоцензуры. Сегодня мы наблюдаем работу «черных списков сайтов», «Великого китайского файрвола» и согласились с «антитеррористическими поправками», ведущими к повсеместной слежке. Удалось ли человечеству в целом и интернет-пользователям в частности сохранить пространство свободного обмена информацией? Кто и что представляет сегодняшнюю Сеть? Каковы ее перспективы? Зададимся этими вопросами и начнем поиск закономерностей, чтобы быть готовыми к грядущим изменениям.

В книге рассказывается история главного героя, который сталкивается с различными проблемами и препятствиями на протяжении всего своего путешествия. По пути он встречает множество второстепенных персонажей, которые играют важные роли в истории. Благодаря опыту главного героя книга исследует такие темы, как любовь, потеря, надежда и стойкость. По мере того, как главный герой преодолевает свои трудности, он усваивает ценные уроки жизни и растет как личность.