Искусство программирования для Unix - [245]

TCP/IP

Transmission Control Protocol/Internet Protocol. Протокол управления передачей/Internet-протокол. Базовый протокол Internet с момента преобразования NCP (Network Control Protocol — протокол управления сетью) в 1983 году. Обеспечивает гарантированную транспортировку потоков данных.

UDP/IP

Universal Datagram Protocol/Internet Protocol. Протокол универсальных дейтаграмм/Internet протокол. Обеспечивает негарантированную, но с малой задержкой, транспортировку небольших пакетов данных.

UI

User Interface. Пользовательский интерфейс.

VAX

Формально Virtual Address Extension — виртуальное расширение адреса. Название классической конструкции мини-компьютеров, разработанной Digital Equipment Corporation (позднее претерпевшей слияние с Compaq, которая в свою очередь впоследствии была поглощена Hewlett-Packard) на основе PDP-11. Первый мини-компьютер VAX был представлен в 1977 году. В течение десяти лет после 1980 года мини-компьютеры VAX были в числе важнейших Unix-платформ. Доработанные микропроцессоры поставляются и в настоящее время.

Б

Список литературы

Хронология индустрии Unix и GNU/Linux опубликована на страницах

1. Appleton R. Improving Context Switching Performance of Idle Tasks under Linux. 2001. - C. 188.

Статья доступна на Web-странице

2. Baldwin C., Clark K. Design Rules, Vol 1: The Power of Modularity. MIT Press, 2000. - C. 107.

3. Bentley J. Programming Pearls. (Второе издание). Addison-Wesley, 2000. — C. 245.

В третьем эссе данной книги "Data Structures Programs" обсуждается учебный пример, подобный примеру в главе 9. Некоторая часть книги доступна в Web

4. Blaauw G. A., Brooks F. P. Computer Architecture: Concepts and Evolution. Addison-Wesley, 1997. — C. 122, 428.

5. Bolinger D., Bronson T. Applying RCS and SCCS. O'Reilly & Associates, 1995. - C. 398.

Данная книга — не просто "рецептурный" справочник, в ней исследуются проблемы конструкции систем управления версиями.

6. Brokken F. С++Annotations Version, 2002. - С. 358.

Книга также доступна в Web:

7. Brooks D. Converting a UNIX.COM Site to Windows. 2000. - C. 82.

Книга также доступна в Web:

8. Brooks F. P. The Mythical Man-Month, (двадцатое юбилейное издание). Addison-Wesley, 1995. - С. 39, 40, 334, 472.

9. Boehm H. Advantages and Disadvantages of Conservative Garbage Collection. — C. 352.

Исчерпывающий анализ компромиссов между средами "с уборкой мусора" и без нее. Статья доступна в Web

10. Cameron D., Rosenblatt В., Raymond E. Learning GNU Emacs, (второе издание). O'Reilly & Associates, 1996. - C. 382.

11. Cannon L. W., Elliot R. A., Kirchhoff L. W., Miller J. A., Milner J. M„ Mitzw R. W., Schan E. P., Whittington N. O., Spencer H., Keppel D., Brader M. Recommended С Style and Coding Standards, 1990. - C. 443.

Обновленная версия документа Indian Hill С Style and Coding Standards с изменениями, внесенными тремя последними авторами. В документе описан рекомендованный стандарт кодирования для С-программ. Документ доступен в Web

12. Christensen C. The Innovator's Dilemma. HarperBusiness, 2000. — C. 75.

Книга, в которой вводится понятие "пробивной технологии". Интересное исследование, демонстрирующее, как и почему солидные технологические компании остаются позади начинающих фирм. Бизнес-книга, которую следует прочесть техническими специалистам.

13. Cooper A. The Inmates Are Running the Asylum. Sams, 1999. — C. 509.

Данная книга представляет собой глубокий анализ ошибок в конструкции программных интерфейсов и методов их исправления.

14. Comer D. Статья "Pervasive Unix: Cause for Celebration" в журнале Unix Review, октябрь 1985. - С. 57.

15. Coram Т., Lee J. Experiences — A Pattern Language for User Interface Design, 1996. — C. 295.

Статья доступна в Web

16. DuBois P. Software Portability with Imake. O'Reilly & Associates, 1993. — C. 394.

17. Eckel B. Thinking in Java, (Третье издание). Prentice-Hall, 2003. — C. 372.

Книга доступна в Web

18. Feller J., Fitzgerald B. Understanding Open Source Software. Addison-Wesley, 2002. — C. 471.

19. Flanagan D. Java in a Nutshell. O'Reilly & Associates, 1997. - C. 372.

20. Flanagan D. JavaScript: The Definitive Guide, (Четвертое издание). O'Reilly & Associates, 2002. - C. 235.

21. Fowler M. Refactoring. Addison-Wesley, 1999. - C. 118.

22. Friedl J. Mastering Regular Expressions, (Второе издание). O'Reilly & Associates, — C. 217.

23. Miller В., Koski D., Lee C. P., Maganty V., Murthy R., Natarajan A., Steidl J.

В книге рассказывается история главного героя, который сталкивается с различными проблемами и препятствиями на протяжении всего своего путешествия. По пути он встречает множество второстепенных персонажей, которые играют важные роли в истории. Благодаря опыту главного героя книга исследует такие темы, как любовь, потеря, надежда и стойкость. По мере того, как главный герой преодолевает свои трудности, он усваивает ценные уроки жизни и растет как личность.

Данная работа посвящена анализу зарождающегося обоснования феномена разработки программ с открытыми исходными текстами с точки зрения экономики. Сначала я опровергну некоторые распространенные мифы о финансировании разработки программ и ценовой структуре программного обеспечения. Я проанализирую стабильность сотрудничества при разработке программ с открытыми исходными текстами с точки зрения теории игр. Я покажу девять моделей приемлемого финансирования разработки программ с открытым кодом: две некоммерческих и семь приносящих прибыль.

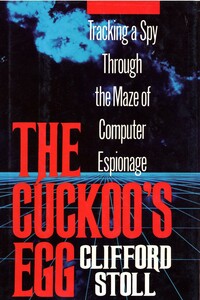

В отличие от плохого танцора, хорошему сисадмину мешают только кукушкины яйца. Их откладывают в его компьютер злобные хакеры, чтобы из них вылупились программы, делающие своего папу-кукушку суперпользователем. Но сколько кабелю не виться — а кончику быть: бравый сисадмин не дремлет и за годик-другой выводит злоумышленников на чистую воду: на этот раз хакерская тусовка круто пролетела. Такого предельно краткое содержание классической книги эксперта по компьютерной безопасности Клиффа Столла «Яйцо кукушки».

Книга известных профессионалов в области разработки коммерческих приложений в Linux представляет собой отличный справочник для широкого круга программистов в Linux, а также тех разработчиков на языке С, которые перешли в среду Linux из других операционных систем. Подробно рассматриваются концепции, лежащие в основе процесса создания системных приложений, а также разнообразные доступные инструменты и библиотеки. Среди рассматриваемых в книге вопросов можно выделить анализ особенностей применения лицензий GNU, использование свободно распространяемых компиляторов и библиотек, системное программирование для Linux, а также написание и отладка собственных переносимых библиотек.

Все материалы взяты с сайта acerfans.ruОписание работы сети на более-менее глубоком уровне займет не одну страницу. Об этом написано сотни книг, публикаций, FAQ. В этом материале я попытаюсь объяснить работу сети на уровне, который необходим для построения и настройки домашней сети. Естественно, что очень многие моменты будут просто упущены или сильно упрощены. Более-детально работа сети описана в книгах Олифера, а также в первом и втором семестрах CCNA.Если у Вас появятся вопросы (а они у Вас обязательно появятся ) — то задаем их в этом разделе форума.

Книга предназначена для читателей, хорошо знакомых с компьютерными системами и индустрией информационных технологий и желающих расширить познания в области систем хранения данных и архитектуры Windows NT, непосредственно связанной с подобными системами. В книге описываются корпоративные системы хранения данных, в то время как системам потребительского уровня уделяется меньше внимания. В этом издании сделана попытка поддержать интересы специалистов по программному обеспечению, мало знакомых с технологиями хранения данных, и профессионалов в области систем хранения данных, которые стремятся получить дополнительные знания по архитектуре обработки и хранения данных в Windows NT.

Книга содержит подробные сведения о таких недокументированных или малоизвестных возможностях Windows XP, как принципы работы с программами rundll32.exe и regsvr32.exe, написание скриптов сервера сценариев Windows и создание INF-файлов. В ней приведено описание оснасток, изложены принципы работы с консолью управления mmc.exe и параметрами реестра, которые изменяются с ее помощью. Кроме того, рассмотрено большое количество средств, позволяющих выполнить тонкую настройку Windows XP.Эта книга предназначена для опытных пользователей и администраторов, которым интересно узнать о нестандартных возможностях Windows.

Iptables Tutorial 1.1.19Автор: (C) Oskar AndreassonCopyright (C) 2001-2002 by Oskar AndreassonПеревод: (C) Андрей КиселевПоследнюю версию документа можно получить по адресу: http://iptables-tutorial.frozentux.netfb2-документ отформатирован с использованием большого количества тегов и . Чтобы в «читалке» (в частности, Haali Reader) текст выглядел «красиво», настройте свойства соотвествующих стилей (emphasis и strong), изменив, например, их цвета или начертания. (прим. автора fb2-документа)